ditatompel Insights

Manipulasi enkripsi password MD5 ke SHA1 Melakukan manipulasi MD5 hash seolah-olah menjadi sebuah SHA1 hash.

ditatompel Insights

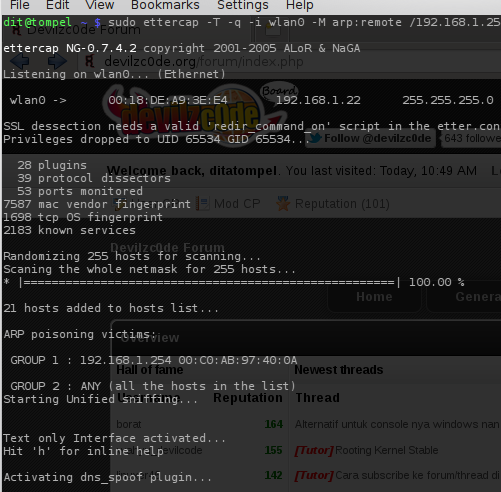

Kemungkinan melakukan man-in-the-middle (MiTM) attack untuk melakukan spoofing SSL server pada Juniper SSL VPN & UAC.

ditatompel Insights

Contoh perintah Nmap untuk melakukan scan MS08-067 Vulnerability, Conficker, Regsvc dan SMBv2 Denial of Service.

ditatompel Insights

Konsep dasar TCP/IP 3 way handshake , network sniffing, MITM, session hijacking yang dikemas dalam cerita kehidupan sehari-hari agar lebih mudah dimengerti.

ditatompel Insights

Tulisan ini hanya refleksi dari opini pribadi saya, dan tidak ada hubungannya dengan komunitas yang saya ikuti atau tempat saya bekerja.

ditatompel Insights

Fungsinya untuk mencari command berbahaya yang mungkin bisa dimanfaatkan oleh attacker untuk mendapatkan akses lebih dalam sebuah sistem.